Für die MDM-Verwaltung von Apple Endgeräten gibt es drei wichtige Token bzw. Zertifikate.

- Zertifikat für die Apple Push Notification Services (APNS)

- Volume Purchasing Program (VPP) Token

- Automated Device Enrollment (ADE) Token

Das APNS-Zertifikat ist das wichtigste Zertifikat. Ohne das APNS-Zertifikat kann der MDM-Server keine Push Nachrichten an die Endgeräte, z.B. einem iPhone oder iPad, schicken. Sehr vereinfacht ausgedrückt, funktioniert das mit dem APNS für die MDM-Kommunkiation so: Die Push Nachricht weckt den sogenannten MDM-Daemon am Endgerät auf. Der MDM-Daemon verbindet sich dann mit dem MDM-Server und ruft alle dort anstehenden Befehle ab. Sind keine Befehle mehr da, dann legt sich der MDM-Daemon wieder schlafen.

Um das APNS-Zertifikat zu erstellen, generiert man in seinem MDM-Server eine Zertifikatsanforderung. Diese Zertifikatsanforderung lädt man bei Apple unter https://identity.apple.com/pushcert. Dort muss man sich mit einem Apple Account anmelden um von Apple das Zertifikat erstellen zu lassen. Das Zertifikat muss dann in den MDM-Server hochgeladen werden. Sobald das erledigt ist, können am MDM-Server Apple-Endgeräte aktiviert und verwaltet werden.

Wichtig: Man muss das APNS-Zertifikat immer unter demselben Apple Account erstellen und erneuern. Nutzt man einen anderen Apple Account, dann verliert man damit die MDM-Kommunikation zu seinen Endgeräten.

Falls man den Apple Account, aus welchen Gründen auch immer, ändern möchte, dann muss man sich an den Apple Support wenden. Die können einem helfen das APNS-Zertifikat auf einen anderen Apple Account zu übertragen. Daher mein weiterer Tipp: nutzt für die APNS-Zertifikate einen generischen Apple Account, für den ihr im dienstlichen Passwortmanager die Zugangsdaten speichert.

Für die Verteilung von Apps und Büchern ist das VPP-Token relevant. Das VPP-Token wird im Apple Business Manager erstellt. Das VPP-Token ist eine Base64-codierte JSON-Datei. Das Token muss in den MDM-Server kopiert bzw. importiert werden. So kann man Apps und Bücher, die man voher im Apple Business Manager beschafft hat, an seine Nutzer verteilen. Wobei das Beschaffen sich nicht nur auf kostenpflichte Apps und Bücher bezieht, sondern man das auch für kostenfreie Apps und Bücher nutzen. Das ist dann z.B. relevant wenn man iPhones und iPads ausgibt, auf denen die Nutzer keinen Apple Account haben. Das VPP-Token erlaubt es Apps an ein Gerät zu lizenzieren und die Installation zu erlauben. Damit entfällt die Notwendigkeit eines Apple Accounts. Hat man mehrere MDM-Server im Einsatz, ist meine Empfehlung im Apple Business Manager (ABM) pro MDM-Server einen Standort zu erstellen. Pro Standort kann man im ABM ein VPP-Token herunterladen. So bleibt im Überblick auf welchem MDM-Server welche Apps in Verwendung sind.

Wichtig: Wird das Passwort für den Apple Account, mit dem das VPP-Token erstellt wurde, geändert, dann verliert das VPP-Token seine Gültigkeit.

Es reicht das VPP-Token im ABM erneut herunterzuladen und im MDM-Server zu aktualisieren. Dann können wieder Apps und Bücher verteilt werden.

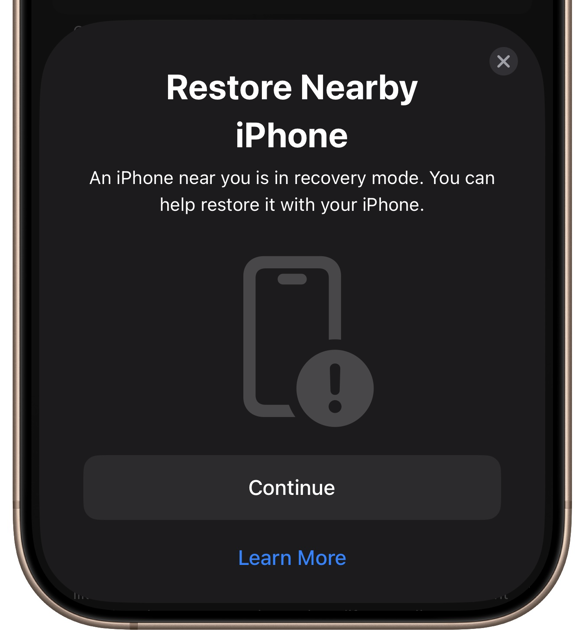

Für die Geräteaktivierung, von Apple Automated Device Enrollment genannt, gibt es noch das sogenannte ADE-Token. Das ADE-Token ermöglicht eine Zero Touch Aktivierung der Apple-Endgeräte. Auch das ADE-Token wird im ABM erstellt. Um das ADE-Token zu bekommen, muss man zuvor im MDM-Server ein Schlüsselpaar generieren. Im MDM-Server lädt man den öffentlichen Schlüssel herunter. Diesen lädt man im ABM-Portal hoch und kann im Anschluss den Token herunterladen. Das Token muss im MDM-Server importiert werden. Im Anschluss muss im MDM-Server nur noch die Enrollment Configuration eingerichtet werden. Die Enrollment Configuration definiert unter anderem welche Bildschirme und Einstellungen bei der Aktivierung und Einrichtung des Endgerätes angezeigt werden. Damit Geräte über ADE aktiviert werden können, müssen sie dem MDM-Server zugewiesen werden. In die eigene ABM-Instanz werden neu gekaufte Geräte normalerweise vom Händler gepackt. Der braucht von euch nur eure Organisations-ID aus dem ABM. Hier habe ich beschrieben, wie man mit dem Apple Configurator Geräte manuell in den ABM aufnehmen kann.

Wichtig: Hat man das ADE-Token im MDM-Server schon eingebunden und lädt es im ABM nochmal herunter, dann verliert das schon im MDM-Server importierte ADE-Token seine Gültigkeit.

Das neue ADE-Token muss importiert werden, dann können wieder Endgeräte gegen diesen MDM-Server aktiviert werden. Falls ihr im ABM die automatische Gerätezuordnung zu einem MDM-Server konfiguriert habt und neue Geräte am MDM-Server nicht auftauchen, dann meldet euch im Apple Business Manager an. Eventuell hat Apple neue Terms and Conditions für den ABM veröffentlicht, die noch nicht akzeptiert wurden. Erst wenn die akzeptiert wurden, klappt es mit der automatischen Gerätezuweisung wieder.

Die oben genannten Zertifikate bzw. Token sind alle maximal ein Jahr gültig und müssen rechtzeitg erneuert werden. Wenn ihr die zeitige Erneuerung mal verpassen sollte, dann könnt ihr das auch ein paar Tage später nachholen. Ich habe die Beschreibung so generisch wie möglich gehalten, weil sich die Verwaltung der Tokens und Zertifikate je nach Hersteller der MDM-Lösung leicht unterscheiden kann. Grundsätzlich sind alle MDM-Hersteller auf die Anbindung der Tokens und Zertifikate angewiesen, damit eine reibungslose Integration in die Apple-Welt möglich ist.